жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жӮЁеҘҪпјҢзҷ»еҪ•еҗҺжүҚиғҪдёӢи®ўеҚ•е“ҰпјҒ

жңҖиҝ‘дёҖзӣҙеңЁжҖқиҖғпјҢWeb***дёӯпјҢжӯЈйқўзҡ„***жҳҜдёҖз§ҚжҖқи·ҜпјҢжЁӘеҗ‘е’Ңзәөеҗ‘***д№ҹжҳҜдёҖз§ҚжҖқи·ҜпјҢеңЁ***иҝҮзЁӢдёӯпјҢзӣ®ж Үдё»з«ҷзҡ„йҳІжҠӨи¶ҠжқҘи¶ҠдёҘж јпјҢиҖҢеӯҗз«ҷжҲ–иҖ…зӣ®ж ҮжүҖеңЁIPең°еқҖзҡ„Cж®өжҲ–иҖ…Bз«Ҝзҡ„***зӣёеҜ№е®№жҳ“пјҢиҝҷз§Қ***ж¶үеҸҠзӣ®ж ҮдҝЎжҒҜзҡ„жҗңйӣҶе’Ңи®ҫе®ҡпјҢиҖҢеҜ№иҝҷдәӣзӣ®ж ҮдҝЎжҒҜ收йӣҶжңҖдё»иҰҒж–№ејҸжҳҜеӯҗеҹҹеҗҚжҡҙеҠӣз ҙи§Је’Ңз«ҜеҸЈжү«жҸҸгҖӮеӯҗеҹҹеҗҚжҡҙеҠӣз ҙи§ЈпјҢдјҡеңЁдёӢдёҖзҜҮж–Үз« дёӯдё“й—Ёд»Ӣз»ҚпјҢжң¬ж–Үдё»иҰҒд»Ӣз»Қз«ҜеҸЈжү«жҸҸд»ҘеҸҠеә”з”Ёзҡ„жҖқи·ҜгҖӮ

pentestboxжҳҜдёҖж¬ҫWindowsдёӢйӣҶжҲҗзҡ„***жөӢиҜ•е№іеҸ°пјҢе…¶е®ҳж–№зҪ‘з«ҷең°еқҖпјҡhttps://pentestbox.org/пјҢжңҖж–°зүҲжң¬дёә2.2зүҲжң¬пјҢеҸҜд»ҘдёӢиҪҪеёҰжңүMetasploitе’ҢдёҚеёҰMetasploitзҡ„зЁӢеәҸпјҢдёӢиҪҪең°еқҖпјҡ

https://sourceforge.net/projects/pentestbox/files/

https://nchc.dl.sourceforge.net/project/pentestbox/PentestBox-with-Metasploit-v2.2.exe

дёӢиҪҪе®ҢжҲҗеҗҺе°ҶиҜҘexeж–Ү件解еҺӢд»ҘеҗҺеҚіеҸҜдҪҝз”ЁгҖӮ

зӣ®еүҚnmapжңҖж–°зҡ„зЁіе®ҡзүҲжң¬дёә7.6зүҲжң¬пјҲhttps://nmap.org/dist/nmap-7.60-win32.zipпјүпјҢе°Ҷе…¶дёӢиҪҪеҲ°жң¬ең°пјҢи§ЈеҺӢеҗҺпјҢжүҫеҲ°PentestBox е®үиЈ…зӣ®еҪ•пјҢдҫӢеҰӮпјҡE:\PentestBox\bin\nmapпјҢе°Ҷnmap-7.60-win32.zipи§ЈеҺӢеҗҺзҡ„жүҖжңүж–Ү件иҰҶзӣ–иҜҘзӣ®еҪ•пјҢеҚҮзә§pentestboxдёӯзҡ„nmapеҲ°жңҖж–°зүҲжң¬гҖӮ

йҖҡиҝҮеӯҗеҹҹеҗҚжҡҙеҠӣз ҙи§ЈпјҢиҺ·еҸ–зӣ®еүҚеӯҗеҹҹеҗҚзҡ„IPең°еқҖпјҢеҜ№иҝҷдәӣең°еқҖиҝӣиЎҢж•ҙзҗҶпјҢ并еҪўжҲҗеӯҗеҹҹеҗҚжҲ–иҖ…еҹҹеҗҚең°еқҖжүҖеңЁзҡ„IPең°еқҖCз«ҜпјҢдҫӢеҰӮ192.168.1.1-254гҖӮеҰӮжһңжҳҜеҚ•дёӘзӣ®ж ҮеҲҷеҸҜд»ҘpingжҲ–иҖ…еҹҹеҗҚжҹҘиҜўзӯүж–№жі•иҺ·еҸ–еҹҹеҗҚзҡ„зңҹе®һIPең°еқҖгҖӮ

Usage:nmap [Scan Type(s)] [Options] {target specification}

TARGETSPECIFICATION:

Can pass hostnames, IP addresses, networks,etc.

Ex: scanme.nmap.org, microsoft.com/24,192.168.0.1; 10.0.0-255.1-254

-iL <inputfilename>:иҫ“е…Ҙдё»жңәжҲ–иҖ…зҪ‘з»ңзҡ„еҲ—иЎЁпјҢiLеҸӮж•°еҗҺи·ҹиҫ“е…Ҙж–Ү件зҡ„еҗҚз§°пјҢж–Ү件еҶ…е®№дёәIPең°еқҖгҖҒIPең°еқҖиҢғеӣҙжҲ–иҖ…зҪ‘з»ңең°еқҖ

-iR <num hosts>:йҡҸжңәйҖүжӢ©зӣ®ж ҮиҝӣиЎҢжү«жҸҸпјҢ0иЎЁзӨәж°ёиҝңжү«жҸҸгҖӮ

--exclude <host1[,host2][,host3],...>: жҺ’йҷӨдё»жңә/зҪ‘з»ң

--excludefile <exclude_file>: д»Һж–Ү件дёӯжҺ’еҮәдё»жңәжҲ–иҖ…зҪ‘з»ң

дё»жңәеҸ‘зҺ°:

-sL: List Scan -з®ҖеҚ•еҲ—иЎЁжү«жҸҸпјҢдёҖиҲ¬еҫҲе°‘з”ЁпјҢе°ұжҳҜеҸ‘зҺ°дё»жңәзҡ„з®ҖеҚ•дҝЎжҒҜпјҢдёҚеҢ…еҗ«з«ҜеҸЈзӯүдҝЎжҒҜгҖӮ

-sn: Pingжү«жҸҸ -дёҚиғҪз«ҜеҸЈжү«жҸҸпјҢдё»иҰҒеҸ‘зҺ°дё»жңәеҲ—иЎЁпјҢдәҶи§Јдё»жңәиҝҗиЎҢжғ…еҶөгҖӮ

-Pn: еңЁзәҝеӨ„зҗҶжүҖжңүдё»жңәпјҢз•ҘиҝҮдё»жңәеҸ‘зҺ°

-PS/PA/PU/PY[portlist]: дҪҝз”ЁTCPSYN/ACK, UDP жҲ–иҖ…SCTPеҺ»еҸ‘зҺ°з»ҷеҮәзҡ„з«ҜеҸЈгҖӮ

-PE/PP/PM: ICMPеӣһеЈ°пјҢж—¶й—ҙжҲіпјҢе’ҢеӯҗзҪ‘жҺ©з ҒиҜ·жұӮеҸ‘зҺ°жҺўй’Ҳ

-PO[protocol list]: IP еҚҸи®®PingпјҢеҗҺи·ҹеҚҸи®®еҲ—иЎЁ

-nпјҡдёҚз”ЁеҹҹеҗҚи§ЈжһҗпјҢж°ёдёҚеҜ№е®ғеҸ‘зҺ°зҡ„жҙ»еҠЁIPең°еқҖиҝӣиЎҢеҸҚеҗ‘еҹҹеҗҚи§ЈжһҗгҖӮ

-Rпјҡе‘ҠиҜүNmap ж°ёиҝңеҜ№зӣ®ж ҮIPең°еқҖдҪңеҸҚеҗ‘еҹҹеҗҚи§ЈжһҗгҖӮ

--system-dnsпјҡдҪҝз”Ёзі»з»ҹеҹҹеҗҚи§ЈжһҗеҷЁпјҢй»ҳи®Өжғ…еҶөдёӢпјҢNmapйҖҡиҝҮзӣҙжҺҘеҸ‘йҖҒжҹҘиҜўеҲ°жӮЁзҡ„дё»жңәдёҠй…ҚзҪ®зҡ„еҹҹеҗҚжңҚеҠЎеҷЁжқҘи§ЈжһҗеҹҹеҗҚгҖӮдёәдәҶжҸҗй«ҳжҖ§иғҪпјҢи®ёеӨҡиҜ·жұӮ (дёҖиҲ¬еҮ еҚҒдёӘ ) 并еҸ‘жү§иЎҢгҖӮеҰӮжһңжӮЁеёҢжңӣдҪҝз”Ёзі»з»ҹиҮӘеёҰзҡ„и§ЈжһҗеҷЁпјҢе°ұжҢҮе®ҡиҜҘйҖүйЎ№гҖӮ

--traceroute: и·ҹиёӘжҜҸдёӘдё»жңәзҡ„и·іи·Ҝеҫ„

жү«жҸҸжҠҖжңҜ:

-sS/sT/sA/sW/sM: TCPSYN/Connect()/ACK/Window/Maimon scans

-sS пјҡTCP SYNжү«жҸҸпјҲеҚҠејҖж”ҫжү«жҸҸпјүпјҢSYNжү«жҸҸдҪңдёәй»ҳи®ӨжңҖеҸ—ж¬ўиҝҺзҡ„жү«жҸҸйҖүйЎ№пјҢе®ғжү§иЎҢеҫ—еҫҲеҝ«пјҢеңЁдёҖдёӘжІЎжңү***йҳІзҒ«еўҷзҡ„еҝ«йҖҹзҪ‘з»ңдёҠпјҢжҜҸз§’й’ҹеҸҜд»Ҙжү«жҸҸж•°еҚғдёӘз«ҜеҸЈгҖӮ

-sT пјҡTCP connect()жү«жҸҸпјҢ TCPиҝһжҺҘжү«жҸҸдјҡз•ҷдёӢжү«жҸҸиҝһжҺҘж—Ҙеҝ—гҖӮ

-sU пјҡUDPжү«жҸҸпјҢе®ғеҸҜд»Ҙе’ҢTCPжү«жҸҸеҰӮ SYNжү«жҸҸпјҲ-sSпјүз»“еҗҲдҪҝз”ЁжқҘеҗҢж—¶жЈҖжҹҘдёӨз§ҚеҚҸи®®пјҢUDPжү«жҸҸйҖҹеәҰжҜ”иҫғж…ўгҖӮ

-sNпјҡ Nullжү«жҸҸпјҢдёҚи®ҫзҪ®д»»дҪ•ж Үеҝ—дҪҚ(tcpж Үеҝ—еӨҙжҳҜ0)

-sF пјҡFINжү«жҸҸпјҢеҸӘи®ҫзҪ®TCP FINж Үеҝ—дҪҚгҖӮ

-sX пјҡXmasжү«жҸҸпјҢи®ҫзҪ®FINпјҢPSHпјҢе’ҢURGж Үеҝ—дҪҚгҖӮ

-sN;-sF; -sX пјҲTCP NullпјҢFINпјҢand Xmasжү«жҸҸпјүжү«жҸҸзҡ„е…ій”®дјҳеҠҝжҳҜе®ғ们иғҪиәІиҝҮдёҖдәӣж— зҠ¶жҖҒйҳІзҒ«еўҷе’ҢжҠҘж–ҮиҝҮж»Өи·Ҝз”ұеҷЁгҖӮеҸҰдёҖдёӘдјҳеҠҝжҳҜиҝҷдәӣжү«жҸҸзұ»еһӢз”ҡиҮіжҜ”SYNжү«жҸҸиҝҳиҰҒйҡҗз§ҳдёҖдәӣгҖӮ

--scanflags <flags>:е®ҡеҲ¶зҡ„TCPжү«жҸҸпјҢ--scanflagsйҖүйЎ№е…Ғи®ёжӮЁйҖҡиҝҮжҢҮе®ҡд»»ж„ҸTCPж Үеҝ—дҪҚжқҘи®ҫи®ЎжӮЁиҮӘе·ұзҡ„жү«жҸҸгҖӮ--scanflagsйҖүйЎ№еҸҜд»ҘжҳҜдёҖдёӘж•°еӯ—ж Үи®°еҖјеҰӮ9 (PSHе’ҢFIN)пјҢдҪҶдҪҝз”Ёеӯ—з¬ҰеҗҚжӣҙе®№жҳ“дәӣгҖӮеҸӘиҰҒжҳҜURGпјҢ ACKпјҢPSHпјҢ RSTпјҢSYNпјҢand FINзҡ„д»»дҪ•з»„еҗҲе°ұиЎҢгҖӮ

-sI<zombie host[:probeport]> (Idlescan)пјҢиҝҷз§Қй«ҳзә§зҡ„жү«жҸҸж–№жі•е…Ғи®ёеҜ№зӣ®ж ҮиҝӣиЎҢзңҹжӯЈзҡ„TCPз«ҜеҸЈзӣІжү«жҸҸ пјҲж„Ҹе‘ізқҖжІЎжңүжҠҘж–Үд»ҺжӮЁзҡ„зңҹе®һIPең°еқҖеҸ‘йҖҒеҲ°зӣ®ж ҮпјүгҖӮзӣёеҸҚпјҢside-channel***еҲ©з”Ёzombieдё»жңәдёҠе·ІзҹҘзҡ„IPеҲҶж®өIDеәҸеҲ—з”ҹжҲҗз®—жі•жқҘзӘҘжҺўзӣ®ж ҮдёҠејҖж”ҫз«ҜеҸЈзҡ„дҝЎжҒҜгҖӮ IDSзі»з»ҹе°ҶжҳҫзӨәжү«жҸҸжқҘиҮӘжӮЁжҢҮе®ҡзҡ„zombieжңәгҖӮйҷӨдәҶжһҒз«Ҝйҡҗи”Ҫ(з”ұдәҺе®ғдёҚд»Һзңҹе®һIPең°еқҖеҸ‘йҖҒд»»дҪ•жҠҘж–Ү)пјҢиҜҘжү«жҸҸзұ»еһӢеҸҜд»Ҙе»әз«ӢжңәеҷЁй—ҙзҡ„еҹәдәҺIPзҡ„дҝЎд»»е…ізі»гҖӮз«ҜеҸЈеҲ—иЎЁд»Һzombieдё»жңәзҡ„и§’еәҰгҖӮжҳҫзӨәејҖж”ҫзҡ„з«ҜеҸЈгҖӮ

-sY/sZ: SCTP INIT/COOKIE-ECHO scans

-sO: IPеҚҸи®®жү«жҸҸпјҢзЎ®е®ҡзӣ®ж Үжңәж”ҜжҢҒе“ӘдәӣIPеҚҸи®® (TCPпјҢICMPпјҢIGMPпјҢзӯүзӯү)гҖӮеҚҸи®®жү«жҸҸд»Ҙе’ҢUDPжү«жҸҸзұ»дјјзҡ„ж–№ејҸе·ҘдҪңгҖӮе®ғдёҚжҳҜеңЁUDPжҠҘж–Үзҡ„з«ҜеҸЈеҹҹдёҠеҫӘзҺҜпјҢиҖҢжҳҜеңЁIPеҚҸи®®еҹҹзҡ„8дҪҚдёҠеҫӘзҺҜпјҢеҸ‘йҖҒIPжҠҘж–ҮеӨҙгҖӮжҠҘж–ҮеӨҙйҖҡеёёжҳҜз©әзҡ„пјҢдёҚеҢ…еҗ«ж•°жҚ®пјҢз”ҡиҮідёҚеҢ…еҗ«жүҖз”іжҳҺзҡ„еҚҸи®®зҡ„жӯЈзЎ®жҠҘж–ҮеӨҙTCPпјҢUDPпјҢе’ҢICMPжҳҜдёүдёӘдҫӢеӨ–гҖӮе®ғ们дёүдёӘдјҡдҪҝз”ЁжӯЈеёёзҡ„еҚҸи®®еӨҙпјҢеӣ дёәеҗҰеҲҷжҹҗдәӣзі»з»ҹжӢ’з»қеҸ‘йҖҒпјҢиҖҢдё”NmapжңүеҮҪж•°еҲӣе»әе®ғ们гҖӮ

-b<ftp relay host>пјҡFTPеј№и·іжү«жҸҸпјҢFTPеҚҸи®®зҡ„дёҖдёӘжңүи¶Јзү№еҫҒжҳҜж”ҜжҢҒжүҖи°“д»ЈзҗҶftpиҝһжҺҘгҖӮе®ғе…Ғи®ёз”ЁжҲ·иҝһжҺҘеҲ°дёҖеҸ°FTPжңҚеҠЎеҷЁпјҢ然еҗҺиҰҒжұӮж–Ү件йҖҒеҲ°дёҖеҸ°з¬¬дёүж–№жңҚеҠЎеҷЁгҖӮиҝҷдёӘзү№жҖ§еңЁеҫҲеӨҡеұӮж¬ЎдёҠиў«ж»Ҙз”ЁпјҢжүҖд»Ҙи®ёеӨҡжңҚеҠЎеҷЁе·Із»ҸеҒңжӯўж”ҜжҢҒе®ғдәҶгҖӮе…¶дёӯдёҖз§Қе°ұжҳҜеҜјиҮҙFTPжңҚеҠЎеҷЁеҜ№е…¶е®ғдё»жңәз«ҜеҸЈжү«жҸҸгҖӮеҸӘиҰҒиҜ·жұӮFTPжңҚеҠЎеҷЁиҪ®жөҒеҸ‘йҖҒдёҖдёӘж–Ү件еҲ°зӣ®ж Үдё»жңәдёҠзҡ„жүҖж„ҹе…ҙи¶Јзҡ„з«ҜеҸЈгҖӮй”ҷиҜҜж¶ҲжҒҜдјҡжҸҸиҝ°з«ҜеҸЈжҳҜејҖж”ҫиҝҳжҳҜе…ій—ӯзҡ„гҖӮиҝҷжҳҜз»•иҝҮйҳІзҒ«еўҷзҡ„еҘҪж–№жі•пјҢеӣ дёәFTPжңҚеҠЎеҷЁеёёеёёиў«зҪ®дәҺеҸҜд»Ҙи®ҝй—®жҜ”Webдё»жңәжӣҙеӨҡе…¶е®ғеҶ…йғЁдё»жңәзҡ„дҪҚзҪ®гҖӮNmapз”Ё-bйҖүйЎ№ж”ҜжҢҒftpеј№и·іжү«жҸҸгҖӮеҸӮж•°ж јејҸжҳҜ <username>:<password>@<server>:<port>гҖӮ<Server>жҳҜжҹҗдёӘи„Ҷејұзҡ„FTPжңҚеҠЎеҷЁзҡ„еҗҚеӯ—жҲ–иҖ…IPең°еқҖгҖӮжӮЁд№ҹи®ёеҸҜд»ҘзңҒз•Ҙ<username>:<password>пјҢ еҰӮжһңжңҚеҠЎеҷЁдёҠејҖж”ҫдәҶеҢҝеҗҚз”ЁжҲ·(user:anonymouspassword:-wwwuser@)гҖӮз«ҜеҸЈеҸ·(д»ҘеҸҠеүҚйқўзҡ„еҶ’еҸ·) д№ҹеҸҜд»ҘзңҒз•ҘпјҢеҰӮжһң<server>дҪҝз”Ёй»ҳи®Өзҡ„FTPз«ҜеҸЈ(21)гҖӮ

з«ҜеҸЈиҜҙжҳҺе’Ңжү«жҸҸйЎәеәҸпјҡ

-p <port ranges>:д»…д»…жү«жҸҸжҢҮе®ҡзҡ„з«ҜеҸЈпјҢдҫӢеҰӮ-p22;-p1-65535; -p U:53,111,137,T:21-25,80,139,8080,S:9

--exclude-ports <port ranges>:д»Һжү«жҸҸз«ҜеҸЈиҢғеӣҙдёӯжҺ’йҷӨжү«жҸҸз«ҜеҸЈгҖӮ

-F:еҝ«йҖҹжү«жҸҸ(жңүйҷҗзҡ„з«ҜеҸЈ)

-r: дёҚиҰҒжҢүйҡҸжңәйЎәеәҸжү«жҸҸз«ҜеҸЈпјҢйЎәеәҸеҜ№з«ҜеҸЈиҝӣиЎҢжү«жҸҸ

--top-ports <number>: жү«жҸҸnumberдёӘжңҖеёёи§Ғзҡ„з«ҜеҸЈ

жңҚеҠЎе’ҢзүҲжң¬дҝЎжҒҜжҺўжөӢ:

-sV:жү“ејҖзүҲжң¬е’ҢжңҚеҠЎжҺўжөӢпјҢеҸҜд»Ҙз”Ё-AеҗҢж—¶жү“ејҖж“ҚдҪңзі»з»ҹжҺўжөӢе’ҢзүҲжң¬жҺўжөӢ

--version-intensity <level>:и®ҫзҪ®зүҲжң¬жү«жҸҸејәеәҰпјҢи®ҫзҪ®д»Һ0еҲ°9пјҢй»ҳи®ӨжҳҜ7пјҢеҖји¶Ҡй«ҳи¶ҠзІҫзЎ®пјҢдҪҶжү«жҸҸж—¶й—ҙи¶Ҡй•ҝ

--version-light:жү“ејҖиҪ»йҮҸзә§жЁЎејҸпјҢжү«жҸҸеҝ«пјҢдҪҶе®ғиҜҶеҲ«жңҚеҠЎзҡ„еҸҜиғҪжҖ§д№ҹз•Ҙеҫ®е°ҸдёҖзӮ№гҖӮ

--version-all: дҝқиҜҒеҜ№жҜҸдёӘз«ҜеҸЈе°қиҜ•жҜҸдёӘжҺўжөӢжҠҘж–Ү(ејәеәҰ 9)

--version-trace: и·ҹиёӘзүҲжң¬жү«жҸҸжҙ»еҠЁпјҢжү“еҚ°еҮәиҜҰз»Ҷзҡ„е…ідәҺжӯЈеңЁиҝӣиЎҢзҡ„жү«жҸҸзҡ„и°ғиҜ•дҝЎжҒҜ

и„ҡжң¬жү«жҸҸ:

-sC: зӣёеҪ“дәҺ--script=default

--script=<Lua scripts>: <Luascripts> жҳҜдёҖдёӘйҖ—еҸ·еҲҶйҡ”зҡ„зӣ®еҪ•гҖҒи„ҡжң¬ж–Ү件жҲ–и„ҡжң¬зұ»еҲ«еҲ—иЎЁпјҢnmapеёёи§Ғзҡ„и„ҡжң¬еңЁscriptsзӣ®еҪ•дёӢпјҢдҫӢеҰӮftpжҡҙеҠӣз ҙи§Ји„ҡжң¬вҖңftp-brute.nseвҖқ

--script-args=<n1=v1,[n2=v2,...]>: жҸҗй«ҳжү«жҸҸзҡ„еҸӮж•°

--script-args-file=filename: еңЁж–Ү件дёӯжҸҗдҫӣNSE и„ҡжң¬еҸӮж•°

--script-trace: жҳҫзӨәжүҖжңүеҸ‘йҖҒе’ҢжҺҘ收зҡ„ж•°жҚ®

--script-updatedb: еңЁзәҝжӣҙж–°и„ҡжң¬ж•°жҚ®еә“.

--script-help=<Lua scripts>:жҳҫзӨәи„ҡжң¬зҡ„её®еҠ©дҝЎжҒҜгҖӮ

жңҚеҠЎеҷЁзүҲжң¬жҺўжөӢ:

-O: еҗҜз”Ёж“ҚдҪңзі»з»ҹжЈҖжөӢпјҢд№ҹеҸҜд»ҘдҪҝз”Ё-AжқҘеҗҢж—¶еҗҜз”Ёж“ҚдҪңзі»з»ҹжЈҖжөӢе’ҢзүҲжң¬жЈҖжөӢ

--osscan-limit: й’ҲеҜ№жҢҮе®ҡзҡ„зӣ®ж ҮиҝӣиЎҢж“ҚдҪңзі»з»ҹжЈҖжөӢ

--osscan-guess: жҺЁжөӢж“ҚдҪңзі»з»ҹжЈҖжөӢз»“жһң

ж—¶й—ҙе’ҢжҖ§иғҪпјҡ

йҖүйЎ№<time> и®ҫзҪ®з§’пјҢд№ҹеҸҜд»ҘиҝҪеҠ еҲ°жҜ«з§’пјҢs-з§’пјҢms-жҜ«з§’пјҢm-еҲҶй’ҹпјҢh-е°Ҹж—¶

-T<0-5>: и®ҫзҪ®ж—¶й—ҙжү«жҸҸжЁЎжқҝпјҢT 0-5еҲҶеҲ«дёәparanoid(0)гҖҒsneaky (1)гҖҒpolite (2)гҖҒnormal(3)гҖҒ aggressive (4)е’Ңinsane (5)гҖӮT0пјҢT1з”ЁдәҺIDSиәІйҒҝпјҢPoliteжЁЎејҸйҷҚдҪҺдәҶжү«жҸҸйҖҹеәҰд»ҘдҪҝз”Ёжӣҙе°‘зҡ„еёҰе®Ҫе’Ңзӣ®ж Үдё»жңәиө„жәҗпјҢй»ҳи®ӨдёәT3пјҢAggressiveжЁЎејҸеҒҮи®ҫз”ЁжҲ·е…·жңүеҗҲйҖӮеҸҠеҸҜйқ зҡ„зҪ‘з»ңд»ҺиҖҢеҠ йҖҹжү«жҸҸгҖӮInsaneжЁЎејҸеҒҮи®ҫз”ЁжҲ·е…·жңүзү№еҲ«еҝ«зҡ„зҪ‘з»ңжҲ–иҖ…ж„ҝж„ҸдёәиҺ·еҫ—йҖҹеәҰиҖҢзүәзүІеҮҶзЎ®жҖ§гҖӮ

--min-hostgroup/max-hostgroup <size>: и°ғж•ҙ并иЎҢжү«жҸҸз»„зҡ„еӨ§е°Ҹ

--min-parallelism/max-parallelism<numprobes>: и°ғж•ҙжҺўжөӢжҠҘж–Үзҡ„并иЎҢеәҰ

--min-rtt-timeout/max-rtt-timeout/initial-rtt-timeout <time>:и°ғж•ҙжҺўжөӢжҠҘж–Үи¶…ж—¶ --max-retries <tries>:жү«жҸҸжҺўй’ҲйҮҚеҸ‘зҡ„з«ҜеҸЈж•°

--host-timeout <time>: еӨҡе°‘ж—¶й—ҙж”ҫејғзӣ®ж Үжү«жҸҸ

--scan-delay/--max-scan-delay <time>: еңЁжҺўжөӢдёӯи°ғж•ҙ延иҝҹж—¶й—ҙ

--min-rate <number>:жҜҸз§’еҸ‘йҖҒж•°жҚ®еҢ…дёҚе°‘дәҺ<ж•°еӯ—>

--max-rate <number>: жҜҸз§’еҸ‘йҖҒж•°жҚ®еҢ…дёҚи¶…иҝҮ<ж•°еӯ—>

йҳІзҒ«еўҷ/ IDSйҖғйҒҝе’Ңж¬әйӘ—пјҡ

-f; --mtu <val>:жҠҘж–ҮеҢ…пјҢдҪҝз”ЁжҢҮе®ҡзҡ„MTU (optionallyw/given MTU)дҪҝз”Ёе°Ҹзҡ„IPеҢ…еҲҶж®өгҖӮе…¶жҖқи·ҜжҳҜе°ҶTCPеӨҙеҲҶж®өеңЁеҮ дёӘеҢ…дёӯпјҢдҪҝеҫ—еҢ…иҝҮж»ӨеҷЁгҖҒ IDSд»ҘеҸҠе…¶е®ғе·Ҙе…·зҡ„жЈҖжөӢжӣҙеҠ еӣ°йҡҫ

-D <decoy1,decoy2[,ME],...>: дҪҝз”ЁиҜұйҘөйҡҗи”Ҫжү«жҸҸ

-S <IP_Address>:жәҗең°еқҖе“„йӘ—

-e <iface>:дҪҝз”ЁжҢҮе®ҡзҡ„жҺҘеҸЈ

-g/--source-port <portnum>:жәҗз«ҜеҸЈе“„йӘ—

--proxies <url1,[url2],...>:йҖҡиҝҮHTTP /Socks4д»ЈзҗҶдј йҖ’иҝһжҺҘ

--data <hex string>:еҗ‘еҸ‘йҖҒзҡ„еҢ…иҝҪеҠ дёҖдёӘиҮӘе®ҡд№үжңүж•ҲиҙҹиҪҪ

--data-string <string>:еҗ‘еҸ‘йҖҒзҡ„ж•°жҚ®еҢ…иҝҪеҠ иҮӘе®ҡд№үASCIIеӯ—з¬ҰдёІ

--data-length <num>:е°ҶйҡҸжңәж•°жҚ®иҝҪеҠ еҲ°еҸ‘йҖҒзҡ„ж•°жҚ®еҢ…

--ip-options <options>:з”ЁжҢҮе®ҡзҡ„IPйҖүйЎ№еҸ‘йҖҒж•°жҚ®еҢ…

--ttl <val>: и®ҫзҪ®IPзҡ„ttlеҖј

--spoof-mac <mac address/prefix/vendorname>:ж¬әйӘ—дҪ зҡ„MACең°еқҖ

--badsum: еҸ‘йҖҒж•°жҚ®еҢ…дјӘйҖ TCP/UDP/SCTPж ЎйӘҢ

иҫ“еҮә:

-oN/-oX/-oS/-oG <file>: иҫ“еҮәжӯЈеёёжү«жҸҸз»“жһңпјҢXMLпјҢ и„ҡжң¬е°Ҹеӯҗ,е’ҢGrepиҫ“еҮәж јејҸпјҢжҢҮе®ҡе®ҡиҫ“еҮәж–Ү件еҗҚ

-oA <basename>:дёҖж¬Ўиҫ“еҮәдёүз§Қдё»иҰҒж јејҸ

-v: еўһйҮҸж°ҙе№і(дҪҝз”Ё -vv ormoreж•ҲжһңжӣҙеҘҪ)

-d: жҸҗй«ҳи°ғиҜ•ж°ҙе№і(дҪҝз”Ё -dd ormore ж•ҲжһңжӣҙеҘҪ)

--reason: жҳҫзӨәз«ҜеҸЈеӨ„дәҺжҹҗдёҖзү№е®ҡзҠ¶жҖҒзҡ„еҺҹеӣ гҖӮ

--open: еҸӘжҳҫзӨәжү“ејҖпјҲжҲ–еҸҜиғҪжү“ејҖпјүз«ҜеҸЈ

--packet-trace: жҳҫзӨәжүҖжңүж•°жҚ®еҢ…зҡ„еҸ‘йҖҒе’ҢжҺҘ收

--iflist: жү“еҚ°дё»жңәжҺҘеҸЈе’Ңи·Ҝз”ұпјҲз”ЁдәҺи°ғиҜ•пјү

--append-output: йҷ„еҠ еҲ°жҢҮе®ҡзҡ„иҫ“еҮәж–Ү件пјҢиҖҢдёҚжҳҜд№ұз Ғ

--resume <filename>:жҒўеӨҚдёӯжӯўжү«жҸҸ

--stylesheet <path/URL>:и®ҫзҪ®XSLж ·ејҸиЎЁпјҢиҪ¬жҚўXMLиҫ“еҮә

--webxml: еҸӮиҖғжӣҙдҫҝжҗәзҡ„XML зҡ„Nmap.orgж ·ејҸгҖӮ

--no-stylesheet:еҝҪз•ҘXMLеЈ°жҳҺзҡ„XSLж ·ејҸиЎЁпјҢдҪҝз”ЁиҜҘйҖүйЎ№зҰҒжӯўNmapзҡ„XMLиҫ“еҮәе…іиҒ”д»»дҪ•XSLж ·ејҸиЎЁ

е…¶е®ғйҖүйЎ№:

-6: еҗҜз”ЁIPv6жү«жҸҸ

-A: жҝҖзғҲжү«жҸҸжЁЎејҸйҖүйЎ№пјҢеҗҜз”ЁOSгҖҒзүҲжң¬пјҢи„ҡжң¬жү«жҸҸе’Ңи·ҹиёӘи·Ҝз”ұ

--datadir <dirname>:иҜҙжҳҺз”ЁжҲ·Nmapж•°жҚ®ж–Ү件дҪҚзҪ®

--send-eth/--send-ip: дҪҝз”ЁеҺҹд»ҘеӨӘзҪ‘её§жҲ–еңЁеҺҹIPеұӮеҸ‘йҖҒ

--privileged: еҒҮе®ҡз”ЁжҲ·е…·жңүе…ЁйғЁжқғйҷҗ

--unprivileged: еҒҮи®ҫз”ЁжҲ·жІЎжңүеҺҹе§ӢеҘ—жҺҘеӯ—зү№жқғ

-V: жү“еҚ°зүҲжң¬еҸ·

-h: дҪҝз”Ёеё®еҠ©дҝЎжҒҜ

пјҲ1пјүnmap -vscanme.nmap.org

жү«жҸҸдё»жңәscanme.nmap.orgдёӯжүҖжңүзҡ„дҝқз•ҷTCPз«ҜеҸЈпјҲ1000з«ҜеҸЈпјүгҖӮйҖүйЎ№-vеҗҜз”Ёз»ҶиҠӮжЁЎејҸгҖӮ

пјҲ2пјүnmap -sS -Oscanme.nmap.org/24

иҝӣиЎҢз§ҳеҜҶSYNжү«жҸҸпјҢеҜ№иұЎдёәдё»жңәSaznmeжүҖеңЁзҡ„вҖңCзұ»вҖқзҪ‘ж®ө зҡ„255еҸ°дё»жңәгҖӮеҗҢж—¶е°қиҜ•зЎ®е®ҡжҜҸеҸ°е·ҘдҪңдё»жңәзҡ„ж“ҚдҪңзі»з»ҹзұ»еһӢгҖӮеӣ дёәиҝӣиЎҢSYNжү«жҸҸе’Ңж“ҚдҪңзі»з»ҹжЈҖжөӢпјҢиҝҷдёӘжү«жҸҸйңҖиҰҒжңүж №жқғйҷҗгҖӮ

пјҲ3пјүnmap -sV -p22пјҢ53пјҢ110пјҢ143пјҢ4564 198.116.0-255.1-127

иҝӣиЎҢдё»жңәеҲ—дёҫе’ҢTCPжү«жҸҸпјҢеҜ№иұЎдёәBзұ»188.116зҪ‘ж®өдёӯ255дёӘ8дҪҚеӯҗзҪ‘гҖӮиҝҷ дёӘжөӢиҜ•з”ЁдәҺзЎ®е®ҡзі»з»ҹжҳҜеҗҰиҝҗиЎҢдәҶsshdгҖҒDNSгҖҒimapdжҲ–4564з«ҜеҸЈгҖӮеҰӮжһңиҝҷдәӣз«ҜеҸЈ жү“ејҖпјҢе°ҶдҪҝз”ЁзүҲжң¬жЈҖжөӢжқҘзЎ®е®ҡе“Әз§Қеә”з”ЁеңЁиҝҗиЎҢгҖӮ

пјҲ4пјүnmap -v -iR100000 -P0 -p 80

йҡҸжңәйҖүжӢ©100000еҸ°дё»жңәжү«жҸҸжҳҜеҗҰиҝҗиЎҢWebжңҚеҠЎеҷЁ(80з«ҜеҸЈ)гҖӮз”ұиө·е§Ӣйҳ¶ж®өеҸ‘йҖҒжҺўжөӢжҠҘж–ҮжқҘзЎ®е®ҡдё»жңәжҳҜеҗҰе·ҘдҪңйқһеёёжөӘиҙ№ж—¶й—ҙпјҢиҖҢдё”еҸӘйңҖжҺўжөӢдё»жңәзҡ„дёҖдёӘз«ҜеҸЈпјҢеӣ жӯӨдҪҝз”Ё-P0зҰҒжӯўеҜ№дё»жңәеҲ—иЎЁгҖӮ

пјҲ5пјүnmap -P0-p80 -oX logs/pb-port80scan.xml -oG logs/pb-port80scan.gnmap 216.163.128.20/20

жү«жҸҸ4096дёӘIPең°еқҖпјҢжҹҘжүҫWebжңҚеҠЎеҷЁ(дёҚping)пјҢе°Ҷз»“жһңд»ҘGrepе’ҢXMLж јејҸдҝқеӯҳгҖӮ

пјҲ6пјүhost -lcompany.com | cut -d -f 4 | nmap -v -iL -

иҝӣиЎҢDNSеҢәеҹҹдј иҫ“пјҢд»ҘеҸ‘зҺ°company.comдёӯзҡ„дё»жңәпјҢ然еҗҺе°ҶIPең°еқҖжҸҗдҫӣз»ҷ NmapгҖӮдёҠиҝ°е‘Ҫд»Өз”ЁдәҺGNU/Linux-- е…¶е®ғзі»з»ҹиҝӣиЎҢеҢәеҹҹдј иҫ“ж—¶жңүдёҚеҗҢзҡ„е‘Ҫд»ӨгҖӮ

пјҲ1пјүnmap -p 1-65535 -T4 -A -v 47.91.163.1-254 -oX 47.91.163.1-254.xml

жү«жҸҸ47.91.163.1-254ж®өIPең°еқҖпјҢдҪҝз”Ёеҝ«йҖҹжү«жҸҸжЁЎејҸпјҢиҫ“еҮә47.91.163.1-254.xml

пјҲ2пјүnmap -v 47.91.163.1-254

жү«жҸҸCз«Ҝеёёи§ҒTCPз«ҜеҸЈ

пјҲ3пјүnmap -O 47.91.163.1

жҺўжөӢ47.91.163.1жңҚеҠЎеҷЁOSзүҲжң¬е’ҢTCPз«ҜеҸЈејҖж”ҫжғ…еҶө

пјҲ4пјүnmap -sn 10.0.1.161-166

жү«жҸҸеӯҳжҙ»дё»жңә

пјҲ5пјүnmap -e eth0 10.0.1.161 -S 10.0.1.168 -Pn

дҪҝз”ЁдјӘиЈ…ең°еқҖ10.0.1.168еҜ№10.0.1.161иҝӣиЎҢжү«жҸҸ

пјҲ6пјүnmap -iflist

жҹҘзңӢжң¬ең°и·Ҝз”ұе’ҢжҺҘеҸЈ

пјҲ7пјүnmap --script smb-vuln-ms17-010.nse -p 445 192.168.1.1

nmapвҖ“script=samba-vuln-cve-2012-1182-p 139 192.168.1.3

еҜ№дё»жңә192.168.1.1дҪҝз”ЁжјҸжҙһи„ҡжң¬smb-vuln-ms17-010.nseиҝӣиЎҢжЈҖжөӢгҖӮ

пјҲ8пјүnmap --script whois-domain.nse www.secbang.com

иҺ·еҸ–secbang.comзҡ„еҹҹеҗҚжіЁеҶҢжғ…еҶөпјҢиҜҘи„ҡжң¬еҜ№еӣҪеӨ–еҹҹеҗҚж”ҜжҢҒиҫғеҘҪгҖӮ

пјҲ9пјүnmap--script ftp-brute -p 21 127.0.0.1

жҡҙеҠӣз ҙи§Ј127.0.0.1зҡ„ftpиҙҰеҸ·

пјҲ10пјүnmap -sVвҖ“script=http-enum 127.0.0.1

жһҡдёҫ127.0.0.1зҡ„зӣ®еҪ•

еҜ№ж•ҙзҗҶзҡ„IPең°еқҖж®өжҲ–иҖ…IPе®һж–Ҫжү«жҸҸпјҡ

пјҲ1пјүеҚ•дёҖIPең°еқҖж®өжү«жҸҸ

nmap -p 1-65535 -T4 -A -v 47.91.163.1-254 -oX 47.91.163.1-254.xml

пјҲ2пјүIPең°еқҖж®өжү«жҸҸ

nmap -p 1-65535 -T4 -A -v -iLmytarget.txt -oX mytarget.xml

дёү.жү«жҸҸз»“жһңеҲҶжһҗеҸҠеӨ„зҗҶ

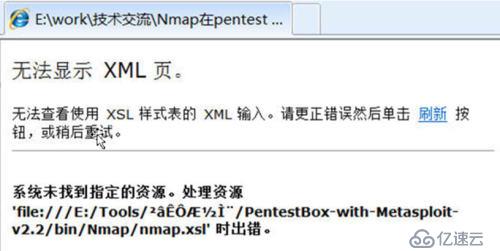

1.жҹҘзңӢжү«жҸҸж–Ү件

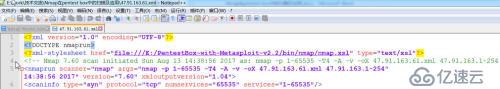

жңүдәӣжғ…еҶөпјҢжү«жҸҸжҳҜеңЁжңҚеҠЎеҷЁдёҠиҝӣиЎҢпјҢжү«жҸҸз»“жқҹеҗҺпјҢе°Ҷжү«жҸҸз»“жһңдёӢиҪҪеҲ°жң¬ең°иҝӣиЎҢжҹҘзңӢпјҢеҰӮеӣҫ1жүҖзӨәпјҢеҸҲжңүXSLж ·ејҸиЎЁи§ЈжһҗеҜјиҮҙеҮәй”ҷгҖӮйҖҡеёёеҺҹеӣ жҳҜз”ұдәҺnmapдёӯзҡ„nmap.xslж–Ү件дҪҚзҪ®дёҚеҜ№пјҢеҰӮеӣҫ2жүҖзӨәпјҢе°ҶжӯЈзЎ®зҡ„ж–Ү件дҪҚзҪ®и®ҫзҪ®еҘҪеҚіеҸҜгҖӮдҫӢеҰӮеҺҹnmapең°еқҖдёәпјҡ

C:/Program Files (x86)/Nmap/nmap.xsl

ж–°зҡ„ең°еқҖдёәпјҡ

E:\Tools\жөӢиҜ•е№іеҸ°\PentestBox-with-Metasploit-v2.2\bin\nmap\nmap.xsl

еңЁжү«жҸҸз»“жһңзҡ„xmlж–Ү件дёӯиҝӣиЎҢжӣҝжҚўеҚіеҸҜпјҢеҲҮи®°йңҖиҰҒжӣҙжҚўи·Ҝеҫ„з¬ҰеҸ·вҖң\вҖқдёәвҖң/вҖқгҖӮ

еӣҫ1жҹҘзңӢxmlжҳҫзӨәй”ҷиҜҜ

еӣҫ2дҝ®ж”№ж–Ү件дҪҚзҪ®

2.еҲҶжһҗ并еӨ„зҗҶжү«жҸҸз»“жһң

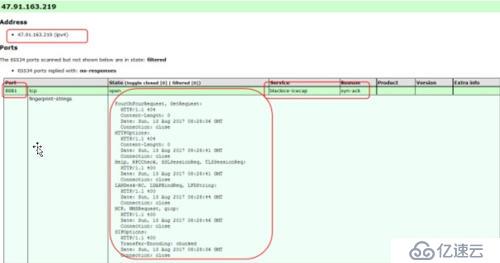

пјҲ1пјүд»ҺжҰӮи§ҲдёӯжҹҘзңӢз«ҜеҸЈејҖж”ҫдё»жңә

еҰӮеӣҫ3жүҖзӨәпјҢжү“ејҖxmlж–Ү件еҗҺпјҢеңЁж–Ү件жңҖдёҠз«ҜжҳҫзӨәжү«жҸҸжҖ»з»“пјҢжңүеә•иүІзҡ„з»“жһңиЎЁзӨәз«ҜеҸЈејҖж”ҫпјҢй»‘иүІеӯ—дҪ“жҳҫзӨәзҡ„IPиЎЁзӨәжңӘејҖж”ҫз«ҜеҸЈжҲ–иҖ…йҳІзҒ«еўҷиҝӣиЎҢдәҶжӢҰжҲӘе’ҢиҝҮж»ӨгҖӮ

еӣҫ3жҹҘзңӢжү«жҸҸжҰӮи§Ҳ

пјҲ2пјүйҖҗдёӘжҹҘзңӢжү«жҸҸз»“жһң

еҜ№жө…з»ҝиүІеә•зҡ„IPең°еқҖйҖҗдёӘиҝӣиЎҢжҹҘзңӢпјҢдҫӢеҰӮжҹҘзңӢ47.91.163.219пјҢеҰӮеӣҫ4жүҖзӨәпјҢжү“ејҖеҗҺеҸҜд»ҘзңӢеҲ°IPең°еқҖд»ҘеҸҠз«ҜеҸЈејҖж”ҫзӯүжү«жҸҸз»“жһңжғ…еҶөпјҢеңЁopenдёӯдјҡжҳҫзӨәдёҖдәӣиҜҰз»ҶдҝЎжҒҜгҖӮ

еӣҫ4жҹҘзңӢжү«жҸҸз»“жһңе…·дҪ“жү«жҸҸжғ…еҶө

пјҲ3пјүжөӢиҜ•жү«жҸҸз«ҜеҸЈејҖж”ҫжғ…еҶө

дҪҝз”Ёhttp://ip:portиҝӣиЎҢи®ҝй—®жөӢиҜ•пјҢжҹҘзңӢзҪ‘йЎөжҳҜеҗҰеҸҜд»ҘжӯЈеёёи®ҝй—®пјҢдҫӢеҰӮжң¬дҫӢдёӯhttp://47.91.163.174:8080/еҸҜд»ҘжӯЈеёёи®ҝй—®пјҢзі»з»ҹдҪҝз”ЁtomcatпјҢеҰӮеӣҫ5жүҖзӨәгҖӮ

еӣҫ5и®ҝй—®жү«жҸҸз»“жһң

пјҲ4пјүжҠҖе·§

еңЁжөҸи§ҲеҷЁдёӯдҪҝз”ЁCtrl+Fеҝ«жҚ·й”®еҸҜд»ҘеҜ№жғіжҹҘзңӢзҡ„е…ій”®еӯ—иҝӣиЎҢжЈҖзҙўгҖӮеҜ№жүҖжңүзҡ„жөӢиҜ•з»“жһңиҰҒи®°еҪ•пјҢдҫҝдәҺеҗҺжңҹйҖүжӢ©***ж–№жі•гҖӮ

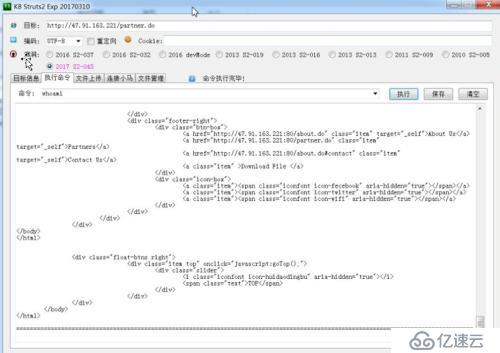

3.иҝӣдёҖжӯҘ***

йҖҡиҝҮеҜ№жү«жҸҸз»“жһңиҝӣиЎҢеҲҶжһҗж•ҙзҗҶпјҢеҜ№жңҚеҠЎеҷЁејҖж”ҫзҡ„жңҚеҠЎд»ҘеҸҠеҸҜиғҪеӯҳеңЁзҡ„жјҸжҙһиҝӣиЎҢзӣҙжҺҘжҲ–иҖ…й—ҙжҺҘжөӢиҜ•пјҢдҫӢеҰӮеҜ№Javaе№іеҸ°пјҢеҸҜд»ҘжөӢиҜ•жҳҜеҗҰеӯҳеңЁstrutsзі»еҲ—жјҸжҙһпјҢеҰӮеӣҫ6жүҖзӨәгҖӮжңүзҡ„зӣ®ж ҮиҝҳйңҖиҰҒиҝӣиЎҢжҡҙеҠӣз ҙи§ЈпјҢе·Ҙе…·жү«жҸҸзӯүе·ҘдҪңпјҢзӣҙеҲ°еҸ‘зҺ°жјҸжҙһпјҢиҺ·еҸ–жқғйҷҗдёәжӯўгҖӮ

еӣҫ6зӣҙжҺҘжөӢиҜ•жҳҜеҗҰеӯҳеңЁжјҸжҙһ

еңЁиҝӣдёҖжӯҘ***дёӯйңҖиҰҒз»“еҗҲеӨҡдёӘзҹҘиҜҶзӮ№пјҢйңҖиҰҒй’ҲеҜ№еҮәзҺ°зҡ„й—®йўҳиҝӣиЎҢзӣёеә”зҡ„жЈҖзҙўгҖӮе…¶еҸҜдҫӣеҸӮиҖғжҖқи·ҜеҰӮдёӢпјҡ

пјҲ1пјүж•ҙзҗҶзӣ®ж Үзҡ„жһ¶жһ„жғ…еҶөпјҢй’ҲеҜ№жһ¶жһ„еҮәзҺ°зҡ„жјҸжҙһиҝӣиЎҢе°қиҜ•гҖӮ

пјҲ2пјүеҰӮжһңжңүзҷ»еҪ•з®ЎзҗҶз•ҢйқўпјҢе°қиҜ•ејұеҸЈд»Өзҷ»еҪ•еҗҺжҡҙеҠӣз ҙи§ЈгҖӮ

пјҲ3пјүдҪҝз”Ёwvsзӯүжү«жҸҸеҷЁеҜ№з«ҷзӮ№иҝӣиЎҢжјҸжҙһжү«жҸҸ

пјҲ4пјүдҪҝз”ЁburpsuiteеҜ№з«ҷзӮ№иҝӣиЎҢжјҸжҙһеҲҶжһҗе’ҢжөӢиҜ•гҖӮ

пјҲ5пјүеҰӮжһңжҳҜйҷҢз”ҹзҡ„зі»з»ҹпјҢеҸҜд»ҘйҖҡиҝҮзҷҫеәҰзӯүжҗңзҙўеј•ж“ҺиҝӣиЎҢжҗңзҙўжҹҘзңӢпјҢзҪ‘дёҠжҳҜеҗҰжӣҫз»ҸеҮәзҺ°жјҸжҙһе’ҢеҲ©з”Ёж–№жі•гҖӮ

пјҲ6пјүдёӢиҪҪеҗҢзұ»жәҗд»Јз Ғжҗӯе»әзҺҜеўғиҝӣиЎҢжөӢиҜ•пјҢдәҶи§Јзі»з»ҹеӯҳеңЁжјҸжҙһпјҢеҜ№еӯҳеңЁжјҸжҙһиҝӣиЎҢжөӢиҜ•жҖ»з»“е’ҢеҶҚзҺ°пјҢ并еҜ№е®һйҷ…зі»з»ҹиҝӣиЎҢжөӢиҜ•гҖӮ

пјҲ7пјүжҢ–жҺҳзі»з»ҹеҸҜиғҪеӯҳеңЁзҡ„жјҸжҙһ

пјҲ8пјүеҲ©з”ЁXSSжқҘиҺ·еҸ–з®ЎзҗҶе‘ҳзҡ„еҜҶз ҒзӯүдҝЎжҒҜгҖӮ

пјҲ9пјүиӢҘжҺҢжҸЎйӮ®з®ұпјҢеҸҜд»ҘйҖҡиҝҮmsfз”ҹжҲҗ***/apkзӯүиҝӣиЎҢзӨҫе·Ҙ***гҖӮ

пјҲ10пјүжүҖжңүж–№жі•дёҚиЎҢпјҢе°ұзӯүзӯүпјҢйҮҚж–°ж•ҙзҗҶжҖқи·ҜгҖӮ

еҸӮиҖғж–Үз« пјҡ

https://nmap.org/man/zh/

http://www.nmap.com.cn/doc/manual.shtm

е…ҚиҙЈеЈ°жҳҺпјҡжң¬з«ҷеҸ‘еёғзҡ„еҶ…е®№пјҲеӣҫзүҮгҖҒи§Ҷйў‘е’Ңж–Үеӯ—пјүд»ҘеҺҹеҲӣгҖҒиҪ¬иҪҪе’ҢеҲҶдә«дёәдё»пјҢж–Үз« и§ӮзӮ№дёҚд»ЈиЎЁжң¬зҪ‘з«ҷз«ӢеңәпјҢеҰӮжһңж¶үеҸҠдҫөжқғиҜ·иҒ”зі»з«ҷй•ҝйӮ®з®ұпјҡis@yisu.comиҝӣиЎҢдёҫжҠҘпјҢ并жҸҗдҫӣзӣёе…іиҜҒжҚ®пјҢдёҖз»ҸжҹҘе®һпјҢе°Ҷз«ӢеҲ»еҲ йҷӨж¶үе«ҢдҫөжқғеҶ…е®№гҖӮ