需求:windows server2008R2环境,需要统计一下近7天用户登录次数。

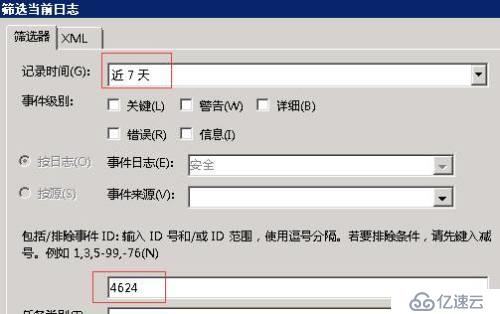

好像很简单,我知道server2008登录事件的事件ID不就行了,开始统计一下,4624是登录事件ID:

统计结果如下:

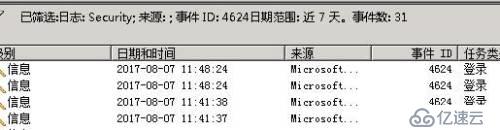

好像并没有这么多次登录?

通过查看登录日志,发现在真正的登录时间,是这条日志,去其他不同的是,此条日志记录的进程名是winlogon.exe 要实现比较精确的筛选,需要从这里入手

点击“事件属性”里面的“详细信息”中,可以看见一条信息,后面会用到:

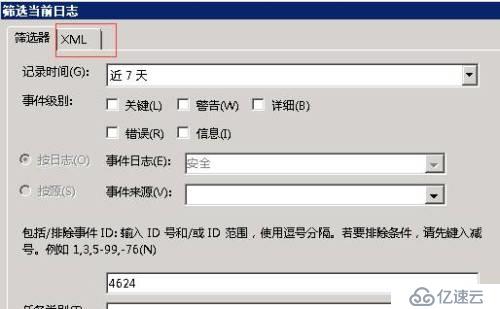

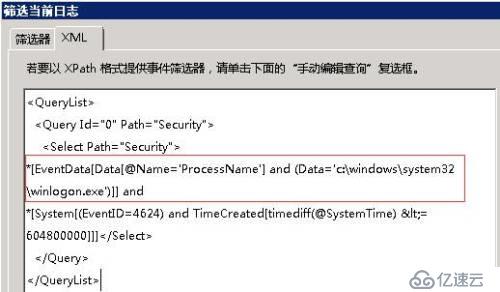

在“筛选当前日志”中,选择“XML”

勾选“手动编辑查询”,并确认:

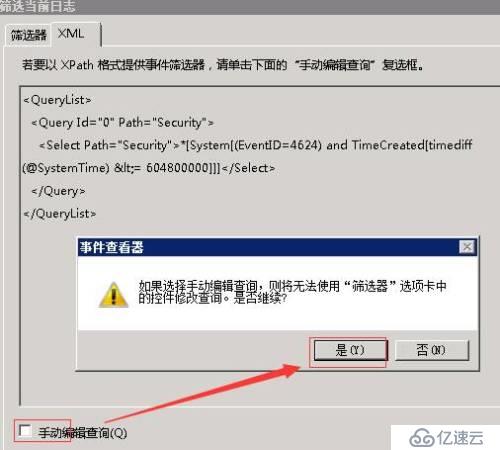

在手动编辑中加入以下设置

*[EventData[Data[@Name='ProcessName'] and (Data='c:\windows\system32\winlogon.exe')]] and

如图(里面的PrcessName和winlogon.exe就是前面在“事件属性”里面的“详细信息”中看到的):

点击确定后,筛选出的结果就是准确的登录结果了。

在windows server2012中,可能会有一些小变化,但是也没关系,按照之前的解决思路即可。下面可做参考:

*[EventData[Data[@Name='ProcessName'] and (Data='c:\windows\system32\winlogon.exe')]] and

*[EventData[Data[@Name='LogonType'] and (Data='10')]] and

XML里面也可以对其他想要的信息进行筛选,有兴趣可以试试。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。