前两天休息,偏偏此时出现漏洞了,心里咯噔一下,发表一下希望关注的博友可以重视下。

1、时间:

2017-4-17

2、漏洞:

Jackson框架Java反序列化远程代码执行漏洞,Jackson可以轻松的将Java对象转换成json对象和xml文档,同样也可以将json、xml转换成Java对象。

3、漏洞分析:

Jackson是一套开源的java序列化与反序列化工具框架,可将java对象序列化为xml和json格式的字符串及提 供对应的反序列化过程。由于其解析效率较高,目前是Spring MVC中内置使用的解析方式。该漏洞的触发条件是ObjectMapper反序列化前调用了enableDefaultTyping方法。该方法允许json字符串中指定反序列化java对象的类名,而在使Object、Map、List等对象时,可诱发反序列化漏洞。

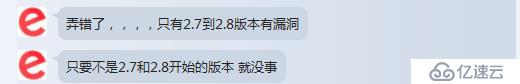

4、影响版本:

Jackson Version 2.7.* < 2.7.10

Jackson Version 2.8.* < 2.8.9

5、漏洞来源:绿盟科技 国家信息安全漏洞共享平台(CNVD)

严重性:***者利用漏洞可在服务器主机上执行任意代码或系统指令,取得网站服务器的控制权。

6、修补方式:

更新到2.7.10或2.8.9版本(但官网目前我试过打不开,新版本并未更新)

手动修改2.7.*,2.8.*以及master分支的代码来防护该漏洞.

7、Github参考:

https://github.com/FasterXML/jacksondatabind/commit/fd8dec2c7fab8b4b4bd60502a0f1d63ec23c24da

8、合作:运维排查,开发修改。

9、开发给的建议:

10、提醒:注重安全,小心为上。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。