支持服务

无论何时何地,亿速云各领域专家

就在您的身边,帮助您提升业务价

值与服务。

售前咨询:400-100-2938

绝大部分企业用户,会经常听到常规主流的“DDos攻击、CC攻击”,至于“ICMP Flood攻击”,则很少听闻。今天,我们就来讲一讲“ICMP Flood攻击”。

ICMP Flood攻击,也叫“ICMP 洪流攻击”,是DDos攻击的一种。该攻击在短时间内,向目标主机发送大量ping包消耗主机资源,主机资源被耗尽后,就会陷入瘫痪,从而无法正常提供服务。

注释:Ping是Windows、Unix和Linux系统下的一个命令,是“互联网数据包探索器”,主要用于测试网络连接量,用来检查网络是否通畅或者测试网络连接速度的命令。

作为一个网络管理员或者黑客,ping命令是第一个必须要掌握的DOS命令,它所利用的原理是这样的:利用网络上主机IP地址的唯一性,给目标主机IP地址发送一个数据包,再要求对方返回一个同样大小的数据包,来确定两台主机之间是否连接相通,延时多少。

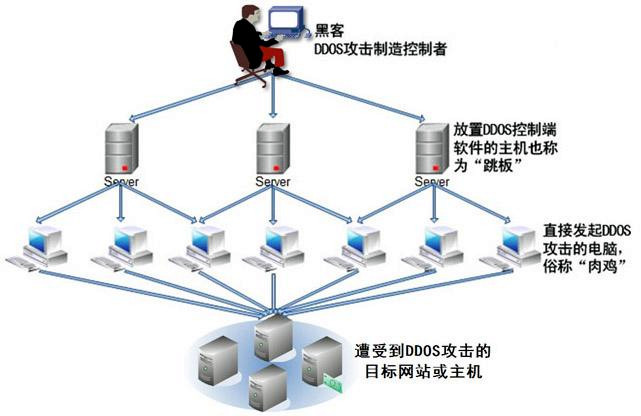

ICMP Flood攻击,就是通过控制大量代理主机,向目标主机,发送大量“ICMP_ECHO_ REQEST”报文。这些报文短时间内大量涌向目标主机,并要求目标主机回应相应的报文,一来一去,大量往返的报文,两者汇集起来的流量,致使目标主机资源耗尽,网络带宽饱和,系统陷入瘫痪,从而无法正常提供服务。

ICMP Flood攻击,主要的目的是,使目标主机的网络瘫痪,从而无法正常提供服务。这也是最常见和最常用的网络攻击行为之一。

ICMP(英文全写:Internet Control Message Protocol),中文意思是:互联网控制报文协议,它是“TCP/IP协议”的一个子协议,用于在“IP主机、路由器”之间传递控制消息。控制消息,是指测试网络连接量,用来检查网络是否通畅或者测试网络的连接速度。这些控制消息,虽然并不传输用户数据,但是却对用户数据的传递,起着重要的作用。

网络黑客或攻击者,通常利用的“ICMP攻击”操作有:

1、 利用“ICMP_ECHO_ REQEST”数据包,进行DDos攻击;

2、 利用“ICMP定向”,进行IP欺骗和窃听;

3、 利用“ICMP的路由器信息”,绕过防火墙进行远程控制。

目前一些企业计算机的防火墙,为了管理和维护方便,基本上“ICMP协议”都是开启状态的,这样就实现了“穿越防火墙”的目的,但同时,攻击者也会利用这一状态,对主机实施“数据窃取”和“远程控制”,所以开启“ICMP协议”,就会使网络攻击发生的概率变大。

所以,当出现“ICMP Flood攻击”的时候,只要禁止“ping”就行了,“ICMP Flood攻击”只对那些没有禁止“ping”的主机和电脑有效,不管黑客有多少肉机,只要禁止了“ping”,他也就无可奈何了。

目前,网络攻击的手段层出不穷,形式越来越多样化,网络安全已经成为所有企业和机关单位必须要面对的问题。单靠企业的IT团队或个人,很难应对那些来自网络上的“多样化、大规模”的恶意攻击。无论企业用户,还是个人用户,都可以借助云服务提供商更专业的网络安全团队的帮助与服务,来有效降低安全风险。

亿速云为用户提供的高防服务器,具有“木马病毒检测、暴力破解防护、系统漏洞扫描”等基础防护功能,超大防护带宽和超强清洗能力,专门应对各类网站攻击行为,保障用户网站业务服务的正常稳定运行。亿速云高防服务器,可精准识别多种类型的DDos攻击,并通过清洗过滤大规模的恶意流量,进而保障源站可用。