支持服务

无论何时何地,亿速云各领域专家

就在您的身边,帮助您提升业务价

值与服务。

售前咨询:400-100-2938

一、 什么是IDS?

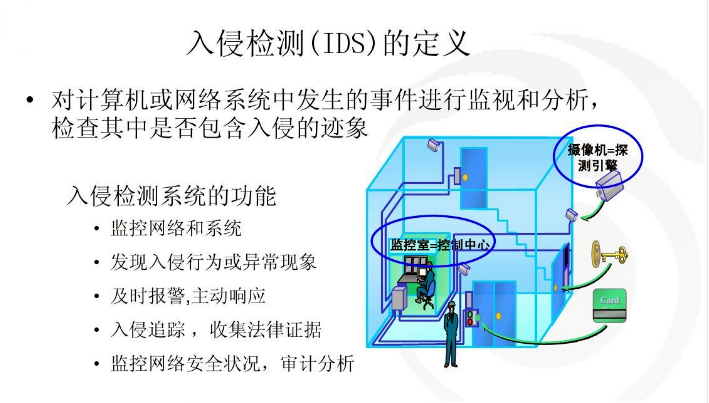

IDS是英文“intrusion Detection Systems”的缩写,中文意思是“入侵检测系统”。入侵检测系统,是一种对网络传输进行即时监视,在发现可疑传输时发出警报或者采取主动反应措施的网络安全设备。它与其他网络安全设备的不同之处便在于,IDS(入侵检测系统)是一种积极主动的安全防护技术。

专业上来讲,IDS(入侵检测系统)就是依照一定的安全策略,对网络、系统的运行状况进行监视,尽可能发现各种攻击企图、攻击行为或者攻击结果,以保证网络系统资源的机密性、完整性和可用性。

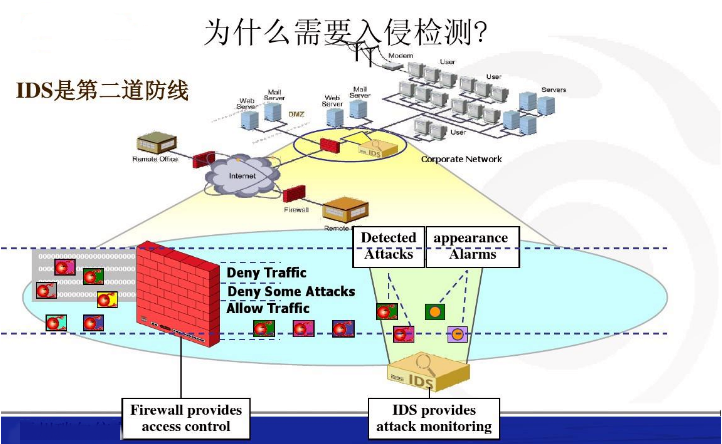

打一个形象的比喻:假如防火墙是一幢大楼的防盗门和安全锁,那么IDS(入侵检测系统)就是这幢大楼里的监视系统。一旦有小偷通过爬窗进入大楼,或者内部人员有越界行为,实时监视系统就会发现情况并发出警告。

IDS(入侵检测系统)最早出现在1980年4月。1990年,IDS(入侵检测系统)分化为“基于网络的IDS”和“基于主机的IDS”,后来又出现“分布式IDS”。近二十多年来,IDS(入侵检测系统)技术发展迅速,甚至有人宣称IDS(入侵检测系统)可以完全取代防火墙。

IDS(入侵检测系统)是计算机的监视系统,它通过实时监视系统,一旦发现异常情况就发出警告。IDS(入侵检测系统)根据信息来源的不同,可分为“基于主机的IDS”和“基于网络的IDS”;根据检测方法的差异,又可分为“异常入侵检测”和“误用入侵检测”。

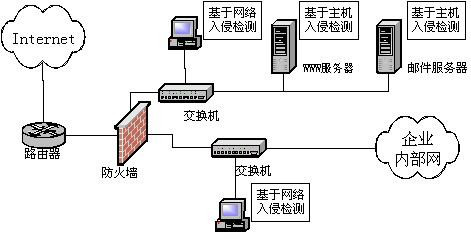

不同于防火墙,IDS(入侵检测系统)是一个监听设备,它没有跨接在任何链路上,也无须网络流量流经便可以工作。因此,对IDS(入侵检测系统)的部署,唯一的要求是:IDS应当挂接在所有所关注的流量都必须流经的链路上。在这里,“所关注的流量”指的是来自高危网络区域的访问流量和需要进行统计、监视的网络报文。

在本质上,IDS(入侵检测系统)是一个典型的“窥探设备”。它不跨接多个物理网段(通常只有一个监听端口),无须转发任何流量,而只需要在网络上被动的、悄无声息地收集它所关心的报文即可。对收集来的报文,IDS(入侵检测系统)提取相应的流量统计特征值,并利用内置的入侵知识库,与这些流量特征进行智能分析、比较和匹配。根据预设的阀值,匹配关联程度较高的报文流量将被认为是进攻,IDS(入侵检测系统)将根据相应的配置进行报警或进行有限度的反击。

二、 IDS的分类

根据模型和部署方式的不同,IDS(入侵检测系统)可分为基于主机的IDS、基于网络的IDS,以及由两者取长补短发展而来的新一代分布式IDS。

1、 基于主机的IDS

即在每个要保护的主机上运行一个代理程序,一般只能检测该主机上发生的入侵。它在重要的系统服务器、工作站或用户计算机上运行,监视操作系统或系统事件级别的可疑活动(如尝试登录失败等)。此类系统需要定义清楚哪些是不合法的活动,然后把这种安全策略转换成入侵检测规则。

2、基于网络的IDS

该类系统一般被动地在网络上监听整个网段上的信息流,通过捕获网络数据包,进行分析,能够检测该网络段上发生的网络入侵。

3、分布式IDS

一般由多个部件组成,分布在网络的各个部分,每个部件完成相应功能,分别进行数据采集、数据分析等。通过中心的控制部件,进行数据汇总、分析、产生入侵警报等。在这种“分布式IDS(入侵检测系统)”的结构下,不仅可以检测到针对单独主机的入侵,同时也可以检测到针对该网段上的主机的入侵。

三、 部署在路由器上的IDS

在一个网络中,几乎所有的流量都要经过路由器。路由器作为一个网络系统的网关,它是系统内主机与外部网络交互的桥梁。因此在网络安全设计架构中,路由器也是IDS(入侵检测系统)可以考虑部署的地方。目前有很多可以整合进路由器的第三方软件,而它们可以构成网络系统抵御外部威胁的最前线。

四、防火墙与IDS的区别

防火墙与IDS(入侵检测系统)之间的区别在于,防火墙看起来可以防止外部威胁进入我们的内部网络,但它并不能监控网络内部所发生的攻击行为,所以很多厂商会在防火墙中整合IDS(入侵检测系统)和IPS(入侵防御系统),这样就可以给防火墙又添加了一层保护功能。

你可以在一台物理服务器或虚拟服务器中安装IDS(入侵检测系统),但你需要开启两个接口来处理流入和流出的网络流量。

亿速云,致力于为广大用户提供专业可靠的“云服务器、裸金属服务器、高防服务器、香港服务器、美国服务器”等云主机租用服务,具有安全稳定、简单易用、高可用性、高性价比的特点和优势,专为中小企业上云打造定制,能够满足用户丰富、多元化的应用场景需求。